Vad många missar vad gäller cybersäkerhet

Företag idag plöjer ner massvis med pengar på cybersäkerhet och skalskydd etc. Vi sätter lås och bom på allt. Givetvis är detta bra och helt rätt. Vad vi dock ofta missar är att även om vi skyddar ytterdörren så den klarar de största explosionerna och håller de bästa låssmedarna borta, så lämnar vi altandörren helt öppen.

Vad menar jag?

Nu är jag kanske lite plump, men det många företag idag gör är att de köper sig falsk trygghet. Oavsett angrepp så kan företaget alltid säga "Vi gjorde vad vi kunde, vi har alla skydd i världen från de bästa leverantörerna".

De som angriper ligger alltid steget före, det är ingen hemlighet, det bästa vi kan göra är att störa och försvåra för hackare mm. Till vår hjälp har vi då bl.a. just diverse tekniska lösningar, men det skyddet är dessvärre inte det vanligaste sättet angriparna lyckas ta sig in.

Vilket är det vanligaste sättet intrång sker?

Självklart är det så att hade inte de tekniska lösningarn funnits hade den angreppstypen så klart varit vanligare, men som jag nämnde i inledningen, vi kan för den skull inte lämna altandörren öppen.

Statistiskt så är social engineering vanligare än alla andra typer av intrång.....och hur skyddar vi oss mot det?

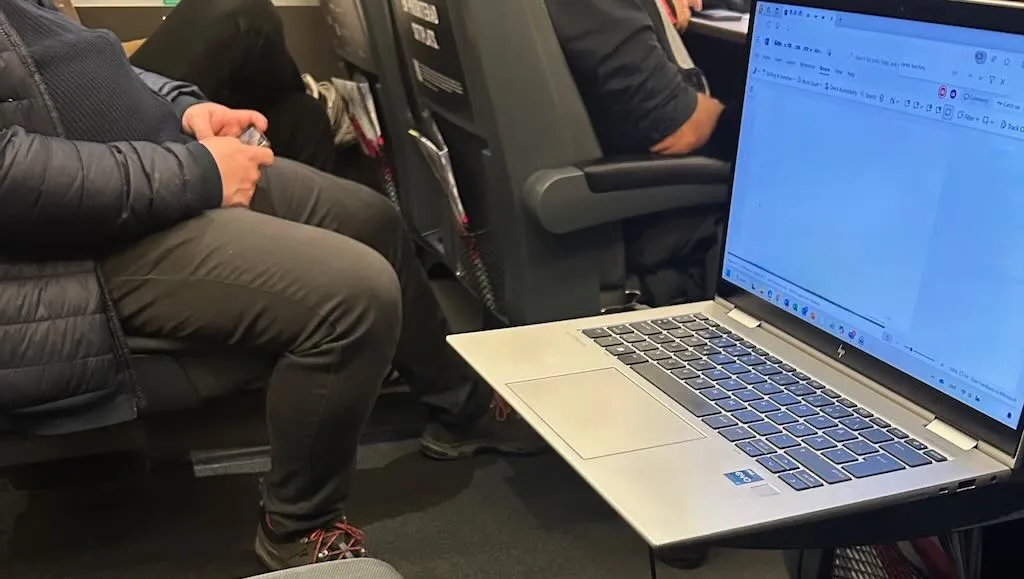

Jag skrev två inlägg [1] [2] på LinkedIn innan jul om just detta. Jag åkte tåg och väldigt konkret upplevde hur jag enkelt hade kunna komma åt deras information (om jag hade haft uppsåt så klart), trots att de hade välskyddade datorer.

Den ena jobbade t.o.m på ett globalt cybersäkerhetsföretag, trots det kunde jag, helt utan att själv välja det, ta del av information som gjorde att jag hade kunna komma in i hans dator. Den andra personen lämnade helt enkelt sin olåsta dator på sätet bredvid mig under väldigt lång tid (inte ens ett automatiskt lås gick igång efter ett tag) och jag hade lätt kunnat skicka mail, ladda upp filer, sätta i en USB-sticka eller på annat sätt sett till att jag hade fått tillång till hans dator. Datorn var inloggad på ett av Sverige största universitet dessutom, vilka är högintressanta mål för angripare.

Hur skyddar vårt företag sig mot att inte bli utsatta för social engineering?

Ovan är en relevant fråga för alla företag att ställa sig.

Vad är då Social Engineering

Det är just det som är det kluriga, det är lite fluffigare och lite mer krävande att skydda sig mot än tekniska skydd där man bara köper in ett system, implementerar det och sen är det klart (förenklat).

Att skydda sig mot social engineering handlar om att få alla personal att tänka till, detta i alla situationer och allt man gör som innefattar företagets information.

De tidigare nämnda exemplen där jag kunde se väldigt känslig information genom att "snegla" eller den lämnade olåsta datorn är de enkla exemplen, det är en naivitet som vi behöver få bort genom att upplysa om varför detta är viktigt. Det mer knepiga är de rent sociala interaktionerna.

Hur mycket kan jag berätta för den snygga tjejen / kille i baren på after worken? Jag är ju stolt över det vi gör på jobbet och tycker det är lite coolt, jag vill ju berätta om det, men borde jag verkligen göra det? Hur öppen kan jag vara på middagen hos goda vänner där jag inte känner alla? Vågar jag sätta in USB-stickan / öppna PDF-filen jag fick av företaget jag precis gjort lite affärer med? Vi måste ställa oss dessa frågor, för det är precis på detta sätt och många många andra som vi förlorar vår viktiga företagsinformation som kan skada vårt företag, personer, leverantörer och kunder mm.

Naivitet, nyfikenhet och rutiner

Mänskliga fel, nyfikenhet och rutinmässiga metoder utnyttjas ofta. Även de säkraste systemen kan brytas om angripare hittar sätt att manipulera mänskligt beteende.

Detta missas väldigt ofta av företag och i dagens omvärldsläge är det hög tid att utveckla metoder för att hantera detta. Vi kan inte enbart förlita oss på skalskydd och cybersäkerhet.

Som det är nu är det ofta det enklaste sättet som är mest tillgängligt för att komma åt vårt företags känsliga information.